[[415177]]

Keycloak对流行的Java应用提供了适配器。在系列著述的上一篇咱们演示了针对Spring Boot的安全保护,用的即是适配器的一种。Keycloak一样提供Spring Security的适配器,后续的几篇著述咱们就来共同学习Spring Security适配器的使用。

Keycloak的装置可参考前边的系列教程。

适配器集成在Spring 应用中咱们集成keycloak-spring-security-adapter:

<dependency> <groupId>org.keycloak</groupId> <artifactId>keycloak-spring-security-adapter</artifactId> <version>15.0.0</version> </dependency>

在Spring Boot中不错这么集成:

<dependency> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-security</artifactId> </dependency> <dependency> <groupId>org.keycloak</groupId> <artifactId>keycloak-spring-boot-starter</artifactId> <version>15.0.0</version> </dependency>

然后就能欺诈Spring Security的特点来集成Keycloak。Keycloak 提供了一个 KeycloakWebSecurityConfigurerAdapter 行为创建WebSecurityConfigurer 实例的毛糙基类。咱们不错编写了一个确立类来定制咱们的安全计谋,就像这么:

迷水商城@KeycloakConfiguration public class SecurityConfig extends KeycloakWebSecurityConfigurerAdapter { /** * 注册了一个Keycloak的AuthenticationProvider */ @Autowired public void configureGlobal(AuthenticationManagerBuilder auth) throws Exception { auth.authenticationProvider(keycloakAuthenticationProvider()); } /** * 界说会话计谋 */ @Bean @Override protected SessionAuthenticationStrategy sessionAuthenticationStrategy() { return new RegisterSessionAuthenticationStrategy(new SessionRegistryImpl()); } /** * 常见的Spring Security安全计谋 */ @Override protected void configure(HttpSecurity http) throws Exception { super.configure(http); http .authorizeRequests() .antMatchers("/customers*").hasRole("USER") .antMatchers("/admin/**").hasRole("base_user") .anyRequest().permitAll(); } }

谛视:上头真的立并不成奏效。

确立完上头的然后咱们顺利驱动应用,成果并不像守望的那样:

迷水商城java.io.FileNotFoundException: Unable to locate Keycloak configuration file: keycloak.json

抛出找不到 keycloak.json文献的越过。Keycloak赞助的每个Java适配器皆不错通过一个毛糙的JSON文献进行确立,咱们缺失的即是这个文献。

{ "realm" : "demo", "resource" : "customer-portal", "realm-public-key" : "MIGfMA0GCSqGSIb3D...31LwIDAQAB", "auth-server-url" : "https://localhost:8443/auth", "ssl-required" : "external", "use-resource-role-mappings" : false, "enable-cors" : true, "cors-max-age" : 1000, "cors-allowed-methods" : "POST, PUT, DELETE, GET", "cors-exposed-headers" : "WWW-Authenticate, My-custom-exposed-Header", "bearer-only" : false, "enable-basic-auth" : false, "expose-token" : true, "verify-token-audience" : true, "credentials" : { "secret" : "234234-234234-234234" }, "connection-pool-size" : 20, "socket-timeout-millis": 5000, "connection-timeout-millis": 6000, "connection-ttl-millis": 500, "disable-trust-manager": false, "allow-any-hostname" : false, "truststore" : "path/to/truststore.jks", "truststore-password" : "geheim", "client-keystore" : "path/to/client-keystore.jks", "client-keystore-password" : "geheim", "client-key-password" : "geheim", "token-minimum-time-to-live" : 10, "min-time-between-jwks-requests" : 10, "public-key-cache-ttl": 86400, "redirect-rewrite-rules" : { "^/wsmaster/api/(.*)$" : "/api/$1" } }

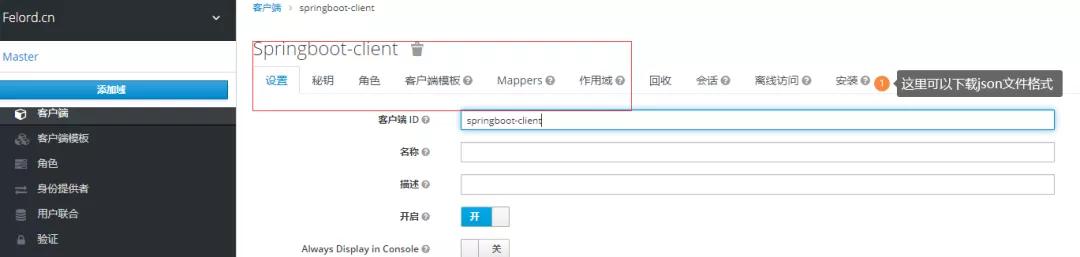

上头包含的客户端确立属性皆不错在Keycloak死心台进行确立,见下图:

迷水商城迷水商城

确立Keycloak客户端属性

也即是说咱们需要的json文献和图中真的立项是对应的。比拟东谈主性化的是咱们不需要自行编写这个json文献,Keycloak提供了下载客户端确立的门径,这里我只使用了必要真的立项:

你不错下载客户端json确立

引入客户端确立天然班师拿到json文献,然则加载这个json确立却不太班师,经过我的摸索需要达成一个KeycloakConfigResolver并注入Spring IoC,正品迷水货到付款833有底下两种达成方法。

迷水商城复用Spring Boot Adapter确立

顺利复用Spring Boot真的立神气,先声明Spring Boot的KeycloakConfigResolver达成:

/** * 复用spring boot 的门径 * * @return the keycloak config resolver */ @Bean public KeycloakConfigResolver keycloakConfigResolver() { return new KeycloakSpringBootConfigResolver(); }

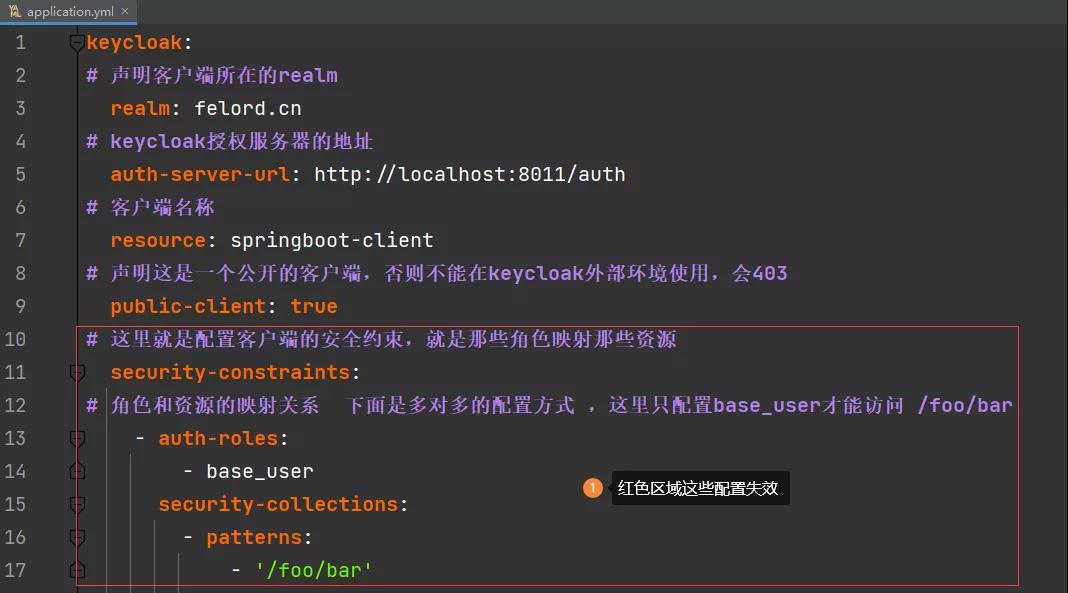

然后复用Spring Boot的application.yaml真的立项:

复用Spring Boot确立项

正本的脚色资源映射拘谨失效。

迷水商城自界说达成

你也不错自界说写默契,这个时辰json神气照旧不迫切了,你不错将json文献的内容存储到任何你擅长的方位。

迷水商城/** * 我方写默契 * * @return the keycloak config resolver */ @Bean public KeycloakConfigResolver fileKeycloakConfigResolver() { return new KeycloakConfigResolver() { @SneakyThrows @Override public KeycloakDeployment resolve(HttpFacade.Request request) { // json 文献放到resources 文献夹下 ClassPathResource classPathResource = new ClassPathResource("./keycloak.json"); AdapterConfig adapterConfig = new ObjectMapper().readValue(classPathResource.getFile(), AdapterConfig.class); return KeycloakDeploymentBuilder.build(adapterConfig); } }; }

脚色定名计谋

Spring Security会为每个脚色添加ROLE_前缀,这需要咱们声明GrantedAuthoritiesMapper的达成SimpleAuthorityMapper来完成这一功能。Keycloak在KeycloakAuthenticationProvider中确立该功能:

迷水商城迷水商城KeycloakAuthenticationProvider authenticationProvider = keycloakAuthenticationProvider(); authenticationProvider.setGrantedAuthoritiesMapper(new SimpleAuthorityMapper());完满真的立

applicaiton.yaml:

杏吧经典 禁漫天堂 佳丽上门 迷水商城keycloak: # 声明客户端所在的realm realm: felord.cn # keycloak授权行状器的地址 auth-server-url: http://localhost:8011/auth # 客户端称呼 resource: springboot-client # 声明这是一个公开的客户端,不然不成在keycloak外部环境使用,会403 public-client: true

这里要鸠合Keycloak导出的json文献确立。

Spring Security确立:

@KeycloakConfiguration public class SecurityConfig extends KeycloakWebSecurityConfigurerAdapter { /** * 复用spring boot 的门径 * * @return the keycloak config resolver */ @Bean public KeycloakConfigResolver keycloakConfigResolver() { return new KeycloakSpringBootConfigResolver(); } /** * 我方写默契 * * @return the keycloak config resolver */ // @Bean public KeycloakConfigResolver fileKeycloakConfigResolver() { return request -> { // json 文献放到resources 文献夹下 ClassPathResource classPathResource = new ClassPathResource("./keycloak.json"); AdapterConfig adapterConfig = null; try { adapterConfig = new ObjectMapper().readValue(classPathResource.getFile(), AdapterConfig.class); } catch (IOException e) { e.printStackTrace(); } return KeycloakDeploymentBuilder.build(adapterConfig); }; } /** * 确立{@link AuthenticationManager} * 这里会引入Keycloak的{@link AuthenticationProvider}达成 * * @param auth the auth */ @Autowired public void configureGlobal(AuthenticationManagerBuilder auth) { KeycloakAuthenticationProvider authenticationProvider = keycloakAuthenticationProvider(); authenticationProvider.setGrantedAuthoritiesMapper(new SimpleAuthorityMapper()); auth.authenticationProvider(authenticationProvider); } /** * 会话身份考据计谋 */ @Bean @Override protected SessionAuthenticationStrategy sessionAuthenticationStrategy() { return new RegisterSessionAuthenticationStrategy(new SessionRegistryImpl()); } /** * 确立 session 监听器 保证单点退出身效 * * @return the servlet listener registration bean */ @Bean public ServletListenerRegistrationBean<HttpSessionEventPublisher> httpSessionEventPublisher() { return new ServletListenerRegistrationBean<>(new HttpSessionEventPublisher()); } @Override protected void configure(HttpSecurity http) throws Exception { super.configure(http); http .authorizeRequests() .antMatchers("/customers*").hasRole("USER") .antMatchers("/admin/**").hasRole("base_user") .anyRequest().permitAll(); } }

调用历程

资源客户端springboot-client有一个接口/admin/foo,当未登录调用该接口时会转发到:

迷水商城http://localhost:8011/auth/realms/felord.cn/protocol/openid-connect/auth?response_type=code&client_id=springboot-client&redirect_uri=http://localhost:8080/sso/login&state=ec00d608-5ce7-47a0-acc8-8a20a2bfadfd&login=true&scope=openid

输入正确的用户密码后能力赢得守望的成果。

迷水商城典型的authorazation code flow。

回来Keycloak整合Spring Security的重心这里需要再梳理一下。在原生情况下,客户端真的立、用户的信息、脚色信息皆由Keycloak认真;客户端只认真脚色和资源的映射关系。后续会长远并定制Keycloak和Spring Security以骄矜实质场景需要。

本文转载自微信公众号「码农小胖哥」,不错通过以下二维码关心。转载本文请联系码农小胖哥公众号。